Come abilitare e configurare la protezione dagli exploit in Windows 10

Attualmente ci sono molti modi per attaccare la vulnerabilità dei nostri sistemi informatici e dobbiamo trovare mezzi che ci permettano di essere al sicuro da attacchi di qualsiasi tipo. Gli hacker non si fermano nella loro ricerca per trovare modi per entrare nei nostri sistemi e creare nuovi modi per farlo. Per questo motivo, ti insegneremo come attivare e configurare la protezione contro gli attacchi Exploit in Windows 10.

A quanto pare in questa nuova versione di Windows, la sicurezza è diventata il suo compito principale e Windows Defender è da te a te con il miglior antivirus del mondo. Ma un’altra novità di Windows 10 è l’inclusione di Creator Update nel suo nuovo centro di sicurezza. Il che consente agli utenti di questo sistema operativo di sentirsi un po’ più calmi.

Abbiamo già parlato in molti articoli dei dispositivi di sicurezza che Windows utilizza per proteggersi da software indesiderato e possibili violazioni della nostra privacy. Oppure puoi visualizzare ed eliminare manualmente i file in quarantena in Windows Defender, in modo semplice e veloce.

Come abilitare e configurare la protezione dagli exploit in Windows 10

Questo nuovo modo per proteggere il tuo sistema dagli attacchi Exploit è abilitato per impostazione predefinita in Windows 10 Fall Creator Update. Possiamo disattivare o attivare questa funzione in qualsiasi momento, a seconda dei casi. E fare configurazioni nei suoi diversi moduli per modificare i livelli di protezione.

Possiamo anche scegliere quei programmi che vogliamo proteggere da possibili attacchi, poiché questi potrebbero essere più vulnerabili.

In questo modo possiamo sentirci più sicuri nella protezione che questo strumento può fornire al nostro team. E poi ti spiegheremo cosa devi fare per attivarlo e configurarlo.

Passaggi per abilitare e configurare la protezione dagli exploit in Windows 10

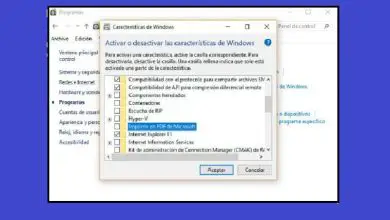

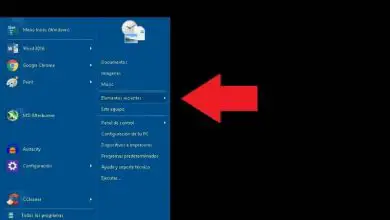

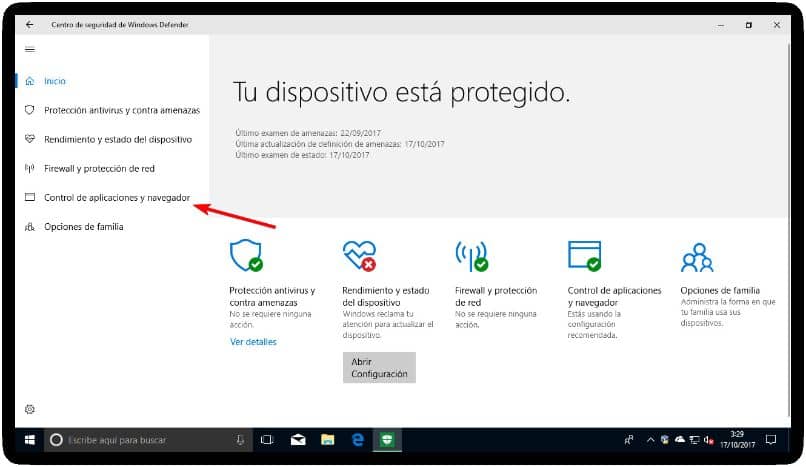

Il primo passo per configurare la protezione contro gli attacchi Exploit è entrare in Windows Defender e lo faremo tramite il centro sicurezza. Una volta lì, dobbiamo andare alla sezione Controllo applicazioni e browser. Essendo in questa finestra, cercheremo l’opzione Protezione contro la vulnerabilità, lo faremo se ci spostiamo verso la fine della finestra.

Una volta scelta questa opzione, andremo alla sezione Impostazioni e qui selezioneremo l’opzione Impostazioni anti-exploit di Windows Defender.

Entrando in questa nuova finestra, osserveremo le diverse opzioni attive che possono essere configurate. Se per qualsiasi motivo desideri disattivare qualcuno di essi, puoi farlo, anche se non lo consigliamo.

Tra le diverse protezioni che questo strumento può fornirci contro gli attacchi Exploit possiamo nominare te. Prevenzione dell’esecuzione dei dati, Protezione del flusso di controllo, Allocazioni di memoria casuali, Forza selezione casuale delle immagini. Convalida l’integrità dell’heap, convalida le stringhe di eccezione.

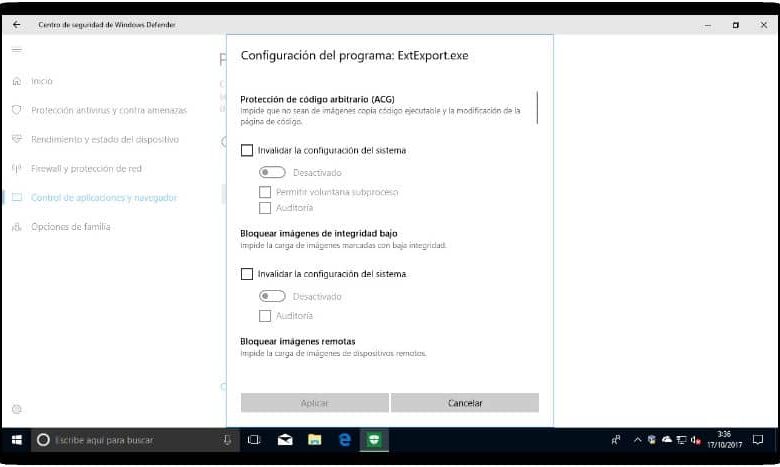

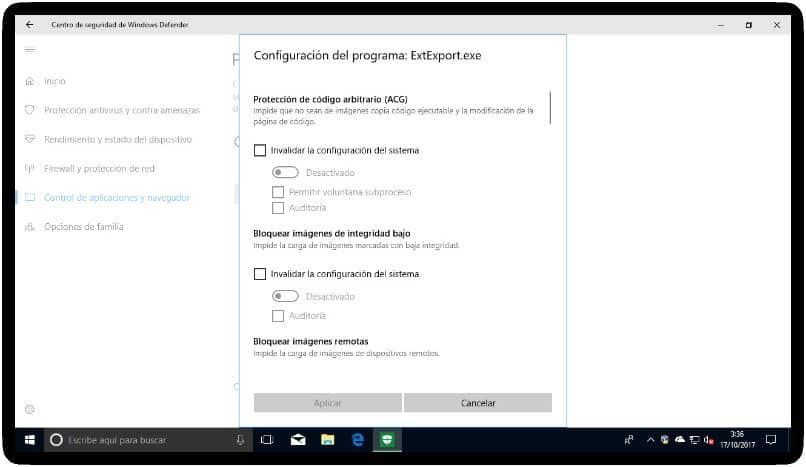

Ora, se quello che vogliamo è proteggere un’applicazione o un programma da un possibile attacco Exploit, dovremmo solo uscire da questa sezione e andare su Impostazioni del programma. Selezionando questa opzione, entreremo nella sua finestra e potremo vedere che Windows Defender mantiene già tutte le applicazioni e i programmi sotto la sua protezione.

Ma allo stesso modo possiamo rimuovere la protezione in qualsiasi applicazione o regolarne il livello, nonché il tipo di scudo che si desidera applicare a detto programma.

Ricorda che esistono diverse tecniche di attacco degli Exploit. E ogni scudo è specializzato in uno in particolare, in questo modo si evita che possano sfruttare qualsiasi vulnerabilità.

Concludiamo così questo interessante articolo, che potrebbe far luce su un aspetto così importante nella sicurezza dei nostri sistemi informatici, cerchiamo di spiegare in modo semplice questioni così complesse. E insegnarti come attivare e configurare la protezione contro gli attacchi Exploit in Windows 10.