Come vedere i tentativi di connessione falliti al server da parte di SSH in Linux

Quando si configura un server per l’ordine pubblico, è comune che diverse entità decidano di violare la sua sicurezza e privacy. Quindi vedere i tentativi di connessione falliti ti permetterà di ispezionare ed eseguire un’analisi su di esso.

Questo servizio è offerto da Secure Shell, noto anche come SSH. Un livello di protezione all’interno del sistema operativo Linux, che crittografa la trasmissione dei dati.

Questo protocollo funge da intermediario, proteggendo la connessione tra client e server. Impedire a terzi di intercettare lo scambio di informazioni.

Per quanto riguarda gli amministratori che associano i vantaggi di SSH al proprio server, consente loro di connettersi in remoto ad esso. Che può essere configurato in base ai desideri dell’utente per aumentare la protezione.

Se sei interessato a installare e imparare a usare Secure Shell per vedere i tentativi di connessione falliti all’interno del tuo server, dovresti sapere che Linux ha comandi molto semplici che ti permettono di farlo.

Quindi è solo necessario continuare a leggere e prendere nota, impedendo a qualsiasi entità di continuare a tentare di invadere il server che gestisci.

Come installare Secure Shell per visualizzare i tentativi di connessione al server non riusciti?

Uno dei grandi vantaggi di ottenere l’autorizzazione di amministratore per sistemi operativi come Linux è la gestione della piena paternità delle impostazioni e delle utilità del computer.

Allo stesso modo, puoi anche eseguire i comandi necessari (dato che questo sistema è gestito attraverso di essi) per installare ed eseguire le attività che sono essenziali per te.

A volte il protocollo di protezione Secure Shell è integrato in alcuni computer che funzionano tramite questo sistema operativo. Mentre altri rimangono obsoleti e non l’hanno ancora acquisita.

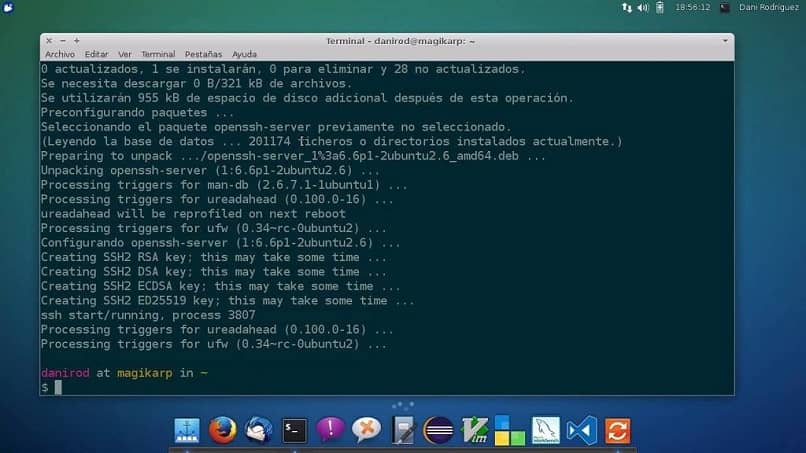

Quindi se non hai SSH tra i tuoi strumenti e hai acquisito i permessi di amministratore, devi aprire la finestra «Terminale» per eseguire i comandi.

Per poterlo installare, devi scrivere il codice corrispondente alla versione di Linux che usi. Ad esempio, in Ubuntu devi scrivere » sudo apt install openssh-server «. Una volta eseguita, non resta che attendere che la procedura termini automaticamente.

Comandi SSH per visualizzare i tentativi di connessione non riusciti sul server

Come accennato in precedenza, la variabilità dei comandi relativi alla richiesta di connessioni tramite Secure Shell (come il riavvio di un server web, ad esempio) varia anche a seconda della versione del sistema operativo che è stata installata.

Ubuntu

Esistono diverse codifiche per visualizzare le connessioni fallite che sono state eseguite sul tuo server. Tuttavia, il più utilizzato e quello che mostra le informazioni più semplici è » grep» Password non riuscita «/var/log/auth.log ”.

Premendo il tasto «Invio», verrà visualizzato sullo schermo un elenco indefinito di tentativi di connessione falliti che sono stati effettuati da quando è stato stabilito SSH per proteggere il server.

Questo elenco contiene informazioni relative all’indirizzo IP dell’apparecchiatura, il nome utente utilizzato per accedere e la porta utilizzata durante il tentativo.

Per ulteriori informazioni, puoi inserire il comando “ egrep” Failed | Failure “/var/log/auth.log ”. Ciò consente all’utente di ottenere dettagli più completi sull’argomento.

RHEL o CentOS

Nel caso di versioni come CentOS o RHEL, le informazioni di sicurezza di Secure Shell sono memorizzate nel file “ /var/log/secure ”. Questo indirizzo mantiene anche un registro dei tentativi di connessione falliti effettuati all’interno del server, che possono essere visualizzati con il comando “ egrep” Failed | Failure “/var/log/secure ” all’interno del “Terminale”.

Come in Ubuntu, questo elenco contiene i dati relativi all’utente utilizzato per effettuare la connessione, il numero di porta e l’indirizzo IP del computer.

Una volta eseguiti questi ordini, potrai effettuare un’analisi dei tipi di invasioni che hai ricevuto fino ad oggi sul tuo server. Esistono diverse entità che possono provare a stabilire una connessione, che possono essere bot o persone, che viene stabilita in base al pattern eseguito per entrare.

Dopo aver valutato questi aspetti, finalmente sai cosa bloccare e quali aspetti rinforzare. Per impedire un altro tentativo di invadere la privacy e la sicurezza del tuo server.