Come entrare nella rete Tor passo dopo passo

Quindi hai sentito parlare del « dark web» o « darknet«, un Internet nascosto famigerato per ospitare attività illegali. Ti starai chiedendo com’è veramente. Oppure la tua organizzazione è stata recentemente colpita da una violazione dei dati e vuoi indagare tu stesso.

Probabilmente hai anche sentito dire che il « Dark Web» è un posto pericoloso, uno in cui solo un ufficiale dell’intelligence può entrare e uscire senza perdere un dito o due. Come entrare nella rete Tor?

Giusto?

Si scopre che interagire con il dark web può essere un processo relativamente sicuro, anche se non sei un esperto di sicurezza.

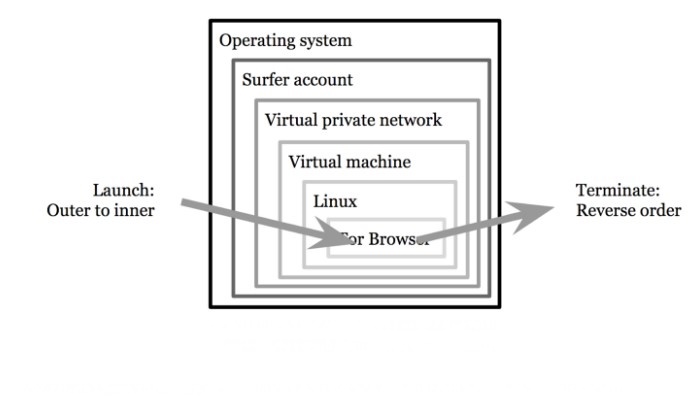

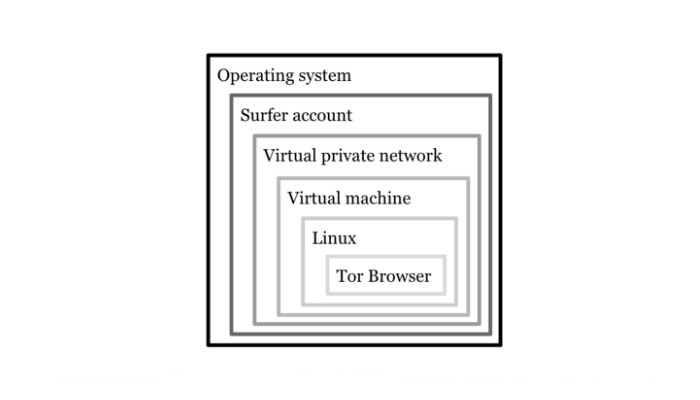

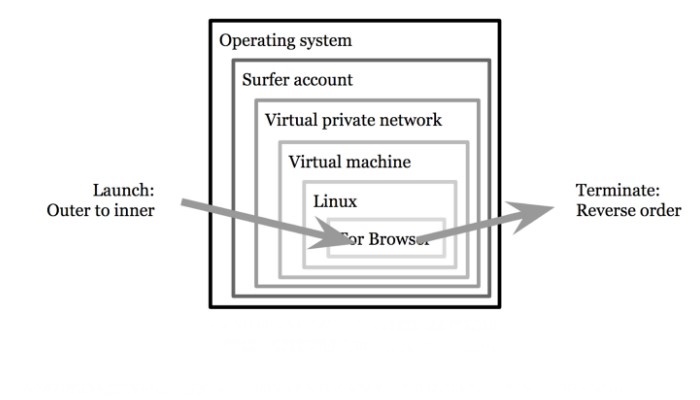

Per entrare nella rete Tor in sicurezza, consigliamo questa configurazione « super onion» come approccio ragionevole per impedire ai malintenzionati di 1) sapere chi sei, 2) attaccare il tuo computer e 3) rubare i tuoi dati:

Non lasciarti intimidire da questa cipolla epica. In questo articolo spiegheremo come costruirlo strato per strato. È più facile di quanto potresti pensare.

Prerequisiti:

Sei un esperto di computer. Capisci che nessuna soluzione di sicurezza è sicura al 100%. Non farai nulla di illegale: il nostro metodo non è progettato per sfuggire alle forze dell’ordine.

Assicurati di seguire ogni singolo passaggio. Non saltarli o cambiare il loro ordine.

Il tuo sistema potrebbe diventare vulnerabile in un altro modo.

Andiamo.

Passaggio 1/3: proteggi il tuo sistema operativo. Crea un account utente

- Aggiorna il tuo sistema operativo (OS) e le applicazioni. Utenti Windows: gli strumenti gratuiti che gestiscono automaticamente gli aggiornamenti software sono molto utili.

- Attiva i firewall. Consulta le istruzioni per Windows, Mac OS X e Ubuntu.

- Attiva la crittografia del disco completo. Consulta le istruzioni per Windows, Mac OS X e Ubuntu. Questo per evitare che i dati del file system si diffondano nella macchina virtuale ( VM) che verrà introdotta a breve.

- Usa password complesse per tutti gli account del sistema operativo. Disabilita l’accesso automatico.

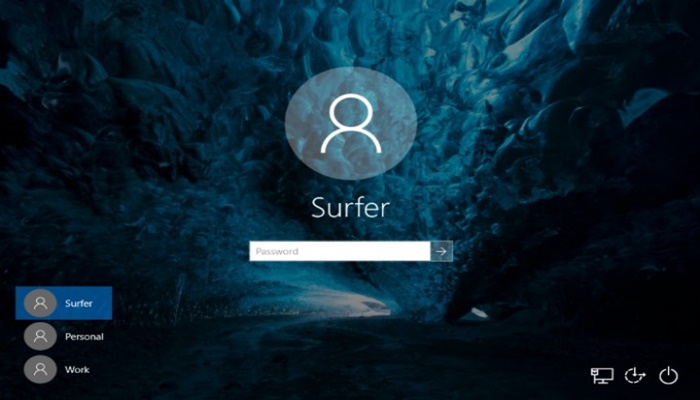

- Crea un account non amministrativo sul tuo sistema operativo. Chiamiamolo « account navigatore«. Verrà utilizzato esclusivamente per la navigazione in rete al buio. Assicurati di non visitare mai i tuoi siti Web, scrivere il tuo nome o fare qualsiasi cosa che possa rivelare la tua identità su questo account.

Passaggio 2/3: configurare la VPN

Le reti private virtuali ( VPN) nascondono il tuo vero indirizzo Internet nel caso in cui un utente malintenzionato ottenga il controllo della tua VM. Gli elementi da 1 a 5 di seguito possono essere eseguiti utilizzando il Wi-Fi pubblico per una migliore protezione della privacy.

Nota: salta i punti 2 e 4 e registrati con la tua vera e-mail e carta di credito se preferisci la comodità e pensi che sia improbabile che la VPN venga violata.

- Passa a un altro account del sistema operativo se sei sull’account surfer.

- Crea un indirizzo Gmail anonimo come «unreal123456@gmail.com». Funzionano anche altri provider di posta elettronica gratuiti credibili. Non inserire informazioni reali durante la registrazione. Se è richiesto un numero di telefono, scegline uno su questo sito o una di queste alternative e ricevi le verifiche via SMS online.

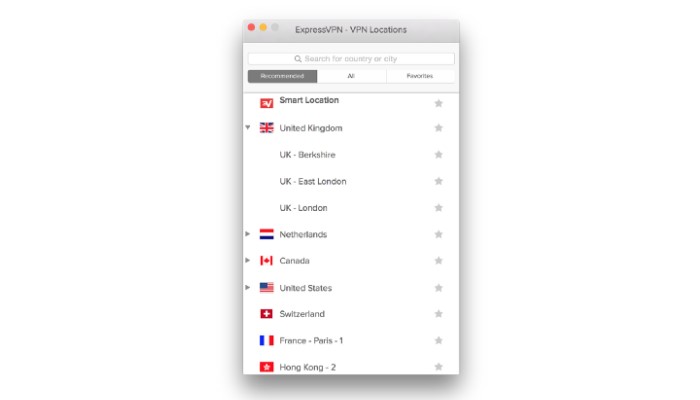

- Iscriviti a ExpressVPN utilizzando il tuo indirizzo e-mail appena creato. ExpressVPN costa $ 12,95 al mese e $ 8,32 al mese per un abbonamento annuale. Non siamo affiliati con ExpressVPN e lo consigliamo per la sua velocità e la solida esperienza utente. Vedi l’ultima sezione per altre opzioni VPN.

- Per fare acquisti in modo anonimo, registrati gratuitamente su privacy.com con il tuo nuovo indirizzo e-mail, genera un numero di carta di credito e inseriscilo insieme a un nome e un indirizzo arbitrario del titolare della carta nella pagina di pagamento di ExpressVPN. Uno svantaggio è che privacy.com ha bisogno del tuo numero di conto bancario. Se sei davvero paranoico, un’opzione più complicata è quella di pagare con Bitcoin: visiteresti un bancomat Bitcoin e ritireresti bitcoin in contanti, in genere con una commissione media del 6%.

- Esci dal tuo account corrente e accedi all’account utente.

- Scarica e installa il client VPN. Prima di connetterti alla VPN, seleziona una posizione di uscita al di fuori del tuo paese:

Passaggio 3/3: installa Tor Browser su una VM

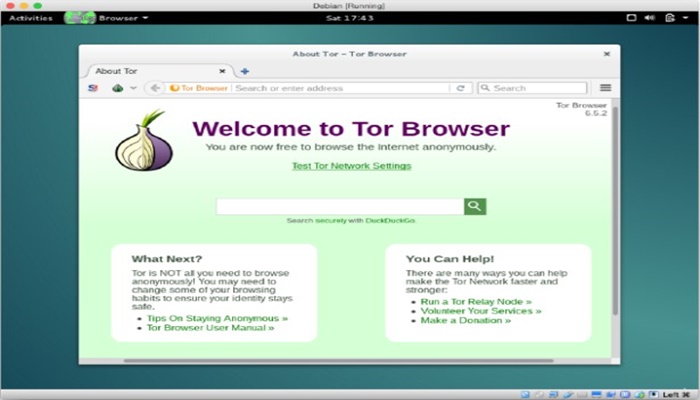

Tor Browser è il browser per il web non così brillante. Lo eseguirai su una VM. Fornisce un livello di protezione necessario nel caso in cui il tuo Tor Browser sia compromesso.

- Inserisci il tuo account utente. Connettiti alla VPN.

- Scarica e installa VirtualBox.

- Scarica e installa Debian Linux come VM. Vedi le istruzioni qui. Ricorda di scegliere una password di root complessa. Dai un’occhiata all’ultima sezione di questo articolo se preferisci Ubuntu.

- Vai al menu VirtualBox > Macchina > Impostazioni. Quindi, disabilita l’accelerazione hardware, le porte seriali e le cartelle condivise se alcune di esse sono abilitate. Potrebbe essere necessario arrestare la macchina virtuale prima di poter effettuare il passaggio.

- Regola la data e l’ora della VM Debian in modo che corrispondano all’ora locale corrente della posizione di uscita della VPN. Questo può essere fatto facendo clic sull’ora nella parte superiore dello schermo. Questo serve per far funzionare correttamente Tor Browser.

- All’interno di Debian VM, apri Firefox, scarica Tor Browser da torproject.org. Decomprimilo, esegui il file Browser/start-tor-browser nella cartella decompressa, quindi fai clic sul pulsante «Connetti».

- Seleziona l’icona a forma di cipolla nell’angolo in alto a sinistra, quindi seleziona «Impostazioni di sicurezza…» e imposta il livello di sicurezza su «Alto».

E voilà, siete pronti per partire! Visita i siti Web oscuri inserendo gli URL «.onion» in Tor Browser. Vedi «Risorse utili» di seguito per trovare gli URL che ti piacciono.

Siete pronti? Non ancora.

Continua a leggere per alcuni messaggi molto importanti:

Cosa fare e cosa non fare per la tua sicurezza

Lancia la Super Onion dagli strati esterni e fatti strada. Ad esempio, connettiti alla VPN solo sull’account del navigatore; accendere la VM solo dopo che la VPN è completamente connessa. per evitare di essere hackerato quando si accede alla rete Tor

Termina il tuo Super Onion in ordine inverso: spegni prima la VM, quindi interrompi la VPN e quindi chiudi l’account del navigatore:

- Ignora l’esecuzione di altre attività con l’account utente oltre all’esecuzione della VPN e della VM.

- inoltre non inserire assolutamente alcun dato personale nell’account del navigatore ed in particolare nella VM.

- NON condividere file tra la VM e il sistema host. Se necessario, utilizzare un’unità USB, formattare, trasferire i file e riformattare subito dopo. A meno che tu non sia un esperto di sicurezza, non aprire mai i file recuperati dal dark web.

- NON mettere in pausa la VM o passare dal navigatore ad altri account. Spegnere sempre la macchina virtuale e disconnettersi completamente da tutti gli account.

- Per gli ovviamente paranoici: metti del nastro adesivo sulla tua webcam.

Infine, ricorda che non sei mai sicuro al 100%.

►Potrebbe interessarti anche: I 5 browser più sicuri per navigare in Internet nel 2020◄

Conclusione

Bene, prima di tutto non esiste un metodo totalmente sicuro per farlo, ma se segui questi suggerimenti per entrare nella rete Tor passo dopo passo, ci sono meno possibilità di essere hackerato. Ci auguriamo che il nostro articolo ti piaccia, se pensi che mancasse qualcosa, lascia il tuo commento.