Protocollo di controllo della trasmissione (TCP): che cos’è e a cosa serve?

Agli albori di Internet, allora tutte le comunicazioni erano unidirezionali, il che significa che si conosceva solo il mittente delle informazioni, non il destinatario. Quindi sorse la comunicazione bidirezionale; Il protocollo di controllo della trasmissione (TCP) è stato sviluppato negli anni ’70.

Il TCP, o noto come protocollo di controllo della trasmissione, ha la funzione principale di informare la destinazione dei dati, il che facilita la generazione di connessioni sicure. Questo tipo di protocollo viene utilizzato per istituire una comunicazione sicura tra mittente e destinatario. Quindi qui spiegheremo l’intero argomento in modo un po’ più dettagliato.

Che cos’è il protocollo di controllo della trasmissione (TCP)?

Il TCP è diventato uno dei più importanti protocolli Internet, è stato creato tra il 1973 e il 1974, dove la sua funzione è quella di facilitare i diversi programmi della stessa rete di trasmissione da formare da diversi computer, dove ognuno di loro utilizza questo sistema per poter stabilire una connessione tra loro che consenta loro di scambiare dati diversi.

Tutto garantisce che tutti i dati inviati saranno raccolti dal destinatario senza errori e correttamente, dove include anche un meccanismo che distinguerà ciascuna delle applicazioni su ciascun computer. In questo modo, fornisce un supporto molto ampio per applicazioni come browser Web, client FTP, archivi, file e altro.

In questo modo, consente alle applicazioni di comunicare tra loro come se fossero tutte connesse tra loro e invia tutti i dati in un formato che verrà trasmesso carattere per carattere anziché a pacchetti.

Storia del TCP: come è stato creato questo sistema e chi lo ha creato?

Questo sistema è stato creato negli anni ’70, Vint Cerf e Robert Kahn lo hanno creato tutto nel 1973 e nel 1974. Tuttavia, questo progetto è iniziato negli anni ’60, quando diversi ricercatori stavano cercando un modo per scambiare dati in modo sicuro ed efficiente.

Così, nel 1961, Leonard Kleinrock ha introdotto la commutazione di pacchetto (o commutazione di pacchetto). Sebbene questo progetto funzioni molto bene, potrebbe risultare costoso e complicato. Tutto ciò ha portato alla ricerca di una nuova alternativa con un protocollo più robusto; è qui che Cerf e Kahn hanno implementato il modello TCP.

Questo nuovo modello presenta vantaggi rispetto a quelli precedentemente implementati, offrendo quindi un minor consumo di risorse e può anche essere implementato a un costo molto inferiore. A causa di questi e molti altri aspetti, iniziò a guadagnare popolarità e nel 1983 sarebbe stato integrato nella versione 4.2 del sistema operativo UNIX. Quindi dopo questo è diventato lo standard di Internet.

Leggi anche: Tipi di linguaggi di programmazione utilizzati in informatica

Principali funzioni e caratteristiche del protocollo TCP

Questa linea guida è diventata nel tempo uno degli strumenti di rete più importanti, presentava un insieme di caratteristiche e caratteristiche che consentivano un soddisfacente scambio di informazioni e applicazioni tra computer.

Pertanto, ora ti presenteremo le principali caratteristiche e caratteristiche di questo modello:

1- Funzioni

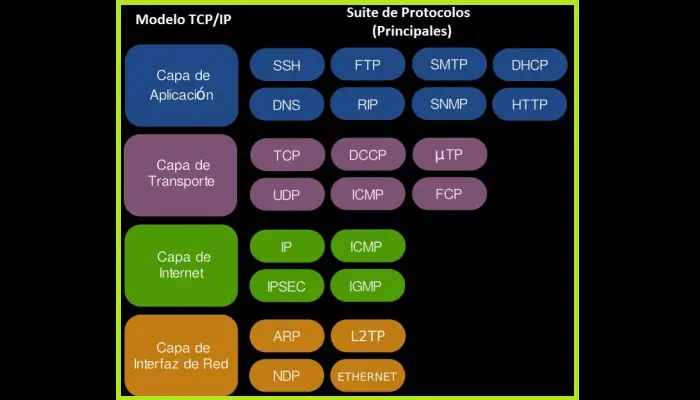

TCP è considerato un livello intermedio tra il protocollo Internet (IP) e un’applicazione. Per fare ciò, tutto ciò richiede principalmente che ogni singola comunicazione sia sicura, soprattutto perché il livello IP fornisce un servizio di datagramma altamente inattuabile.

Ecco perché questo modello, implementato negli anni ’70, aggiunge funzionalità chiave che consentono la comunicazione tra mittente e destinatario in modo sicuro, senza perdite e senza errori.

È così che possiamo dire che questo modello è stato sviluppato per gestire connessioni end-to-end, possono esistere da connessioni a due punti, motivo per cui sono anche conosciuti come circuiti virtuali.

Quindi qui ti presenteremo le funzioni principali:

- Funziona in modalità full duplex in cui un tale modello diventa una coppia di circuiti vitali, ciascuno con un indirizzo specifico. Solo gli ultimi due sistemi sincronizzati potranno utilizzare questo circuito.

- Consente di stabilire una connessione, in modo che due computer possano stabilire una connessione per scambiare informazioni senza errori.

- Garantisce una ricevuta di consegna, ovvero il destinatario invia una conferma indicando di aver ricevuto i pacchi inviati dal mittente.

- Garantisce un servizio di recupero dei pacchetti in cui il ricevente può richiedere che i pacchetti vengano ritrasmessi se necessario, cioè se il pacchetto non viene segnalato come ricevuto.

- Si noti inoltre che l’opzione di controllo degli errori viene utilizzata per verificare la presenza di errori o problemi nei pacchetti.

- Il destinatario ha la possibilità di scartare alcuni o tutti i pacchetti inviati dal mittente.

2- Caratteristiche

Per quanto riguarda le caratteristiche di questo sistema si possono citare:

- Consente di ordinare ciascuno dei segmenti in ordine se provengono dal modello IP.

- Consente di formare ciascuno dei dati in segmenti di diversa lunghezza in modo che possano essere consegnati tramite il protocollo IP.

- Le conversazioni possono essere avviate e terminate in sicurezza.

- Garantisce la supervisione del flusso di dati prevenendo così la saturazione della rete.

- Supporta più applicazioni in esecuzione contemporaneamente sulla stessa linea.

In che modo il protocollo di controllo della trasmissione è superiore a UDP?

Il protocollo di controllo della trasmissione è ora considerato superiore all’UPD, poiché il TCP si basa essenzialmente sulla comunicazione sicura e sull’integrità di ogni singolo pacchetto che passa attraverso Internet. Come UDP, si basa sul trasporto utilizzato nelle reti IP.

Per quanto riguarda l’UPD, è quello che è responsabile di fornire un livello inaffidabile di trasmissione del datagramma perché aggiunge poche o nessuna informazione fondamentale di base per la comunicazione punto a punto. Tale sistema è utilizzato principalmente da applicazioni come RCP o NFS, sebbene sia essenzialmente utilizzato per controllare e trasmettere audio e video sulla rete.

Nel frattempo, TCP è responsabile di fornire un flusso di trasporto affidabile tra le applicazioni, fornendo così maggiore sicurezza per ogni informazione condivisa. Ciò garantisce che nessuno dei pacchetti contenga errori o perdite e, a sua volta, preserva l’ordine in cui ogni pacchetto arriva. Pertanto, il segmento TCP ammette un sovraccarico in ciascuno dei pacchetti di 20 byte, mentre l’UPD consente solo 8 byte.

Ecco perché si ritiene che l’UPD sia di maggiore importanza quando si tratta di ottenere una velocità fattibile, ora rispetto al TCP fornisce le informazioni che devono essere condivise.

Come funziona il protocollo di controllo della trasmissione durante la navigazione sul Web?

Questo modello consiste in un’operazione molto semplice basata su tre passaggi. Il primo è la capacità di instaurare un collegamento con l’autorizzazione di entrambe le parti. In questa situazione, esegue una procedura chiamata negoziazione che viene eseguita in tre passaggi.

Quindi inizia ad effettuare il trasferimento delle informazioni, ed è qui che si stabilisce ciascuno dei parametri di uno scambio adeguato e sicuro. Infine, viene effettuata la connessione tra il client e il server.

In questo segmento, tutti i dati vengono consegnati nello stesso ordine in cui vengono inviati, evitando così disordine di informazioni o separazione dei livelli. Funziona anche come meccanismo per distinguere tra ciascuna delle applicazioni riceventi o trasmittenti sullo stesso computer, per le quali viene utilizzato il termine o il concetto di Port.

Che cos’è una porta TCP e qual è il suo significato in un sistema?

Le porte sono essenzialmente utilizzate per identificare ogni richiesta da inviare o ricevere su un sistema. Dove ogni lato della connessione ha un numero di porta associato, che viene infine assegnato dalla richiesta di invio o ricezione.

Le porte sono essenzialmente utilizzate per identificare ogni richiesta da inviare o ricevere su un sistema. Dove ogni lato della connessione ha un numero di porta associato, che viene infine assegnato dalla richiesta di invio o ricezione.

Si noti che queste porte rientrano in tre diverse categorie: porti noti, porti registrati e porti dinamici e privati.

1- Porti registrati

Sono spesso utilizzati da applicazioni che vengono utilizzate temporaneamente durante la connessione ai server, sebbene possano anche essere associati a qualche tipo di servizio che è stato precedentemente registrato da una terza parte. Tali intervalli in genere vanno da 1024 a 49151.

2- Porti conosciuti

Sono assegnati dalla Internet Assigned Numbers Authority e sono generalmente compresi nell’intervallo da 0 a 1023; inoltre tutti sono utilizzati da ciascuno dei metodi privilegiati. Dove le applicazioni che utilizzano queste porte sono in esecuzione come server ed è possibile trovare quanto segue: HTTP, FTP, SMTP, SSH.

3- Porte dinamiche o private

In questo caso l’intervallo è compreso tra 49152 e 65535 e questi possono essere utilizzati da applicazioni personalizzate, ma di solito sono i meno comuni dei tre. Dovresti anche sapere che queste porte non hanno alcun valore al di fuori della connessione TCP in cui sono state utilizzate.